Gibt es ein Programm, mit den man die Dualwerte von Dezimalzahlen in Tabellenform ausgeben lassen kann?

Das Programm sollte auch mit dem negativen Dualzahlen klarkommen.

Also z.B. -128 bis +127.

Gibt es ein Programm, mit den man die Dualwerte von Dezimalzahlen in Tabellenform ausgeben lassen kann?

Das Programm sollte auch mit dem negativen Dualzahlen klarkommen.

Also z.B. -128 bis +127.

Morgen gehe ich zum ersten mal mit meinem eigenen Laptop zum IT-Unterricht.

Der Lehrer weiß bescheid, findet es gut und kümmert sich beim IT-Verantwortlichen um so Kleinigkeiten wie IP-Adresse und besondere Nutzungsordnung.

Die Mitschüler sind auch vorbereitet und wirken eher desinteressiert – bin trotzdem mal gespannt wie die Reaktionen ausfallen.

Meine Erfahrungen was den privaten Laptopeinsatz in der Schule angeht sind da eher gespalten.

Jüngere Lehrer und der Technik/Neuerungen aufgeschlossenere Lehrer finden es gut das sich Schüler so engagieren und so wenigstens eine der 2er Gruppen (in der Schule sitzt man ja immer min. zu zweit vor einem PC) aufgespalten wird.

– Solange man während des Unterrichts nicht spielt o.ä. (Was aber eigentlich selbstverständlich ist aus meiner Sicht. Auf der Arbeit spiele ich ja auch nicht.)

Ältere Lehrer hingegen scheinen mit so einem Verhalten nicht klarzukommen. Von ihnen wird man komisch beäugt und als Paradiesvogel der sich nur hervortun will abgestempelt.

Rationale Argumente wie:

– Ich muss mir jede Stunde den C-/Java-/WasAuchImmer-Compiler wieder neu Konfigurieren, weil die 3 vorherigen Klassen da immer dran rumspielen oder die Wächterkarte meine Einstellungen rückgängig macht.

– So habe ich alle meine Programme und Notizen auch zu Hause und kann Nachmittags daran rumbastelen/lernen.

– Ich habe meine Programme und Dateien auch dann, wenn das Internet in der Schule mal wieder nicht geht und ich sie mir somit nicht per Mail schicken konnte. (Kommt besonders in der letzten Stunde vor der Klausur gut..)

– Ich arbeite alleine vor einem PC und lerne somit mehr und eine Gruppe wird um eine Person verkleinert.

– Irgendein PC geht ja immer nicht. Dann kann man meinen als Ersatz nehmen. (Wieso soll man nicht zu dritt vor einem (meinem) Laptop arbeiten? Ich sehe da keinen Unterschied.)

zählen da irgendwie nicht.

Was die Mitschüler angeht ist das auch so eine Sache.. Bei vielen läuft es unter “Soll er doch wenn er will.” bis “Mir egal.”. Einige sind neidisch (Wie teuer war der? 2.100 Euro!?) und werfen mir vor ich wolle angeben. Andere freuen sich einfach nur, das sie während der Stunde über meine Freigaben MP3s hören können.

– Und wenn ich mir dann die 160GB USB-Festplatte gekauft habe, kann man sogar während des Unterrichts Warez tauschen. :P

Von einem Kumpel weiß ich, das er sich ziemlich heftige Sprüche in der Uni anhören durfte, als er bei einer Vorlesung auf dem Laptop mitgeschrieben hat.

– 1 Woche später saß er mit einem T-Shirt, das den Spruch: “Eure Armut kotzt mich an!” trug, in der Vorlesung.

Seitdem kann er in Ruhe auf seinem Laptop mitschreiben.

Ich habe hier jetzt einen Linksys WRT54G mit der Freifunk-Firmware (auf OpenWRT basierend) drauf. Der routet recht ordentlich und meine Linux-Boxen haben kein Problem damit, sich per DHCP IP-Adressen abzuholen.

Doch mein Nachbar teilt sich den Internet-Zugang mit mir und er nutzt Windows. Nun ist es so, dass Windows keine IP abbekommt? Warum? Keine Ahnung. Es scheint daran zu liegen, dass der Linksys erst nach einem DHCPDISCOVER eine IP rausrückt, nicht schon nach einem DHCPREQUEST. Linux sendet einige Requests und wenn sich nichts tut, ein Discover, bekommt eine IP und die Welt ist in Ordnung. Windows kann wohl nur Requests senden und weiß nicht, was Discover ist…

Klar, ich könnte dem Linksys dieses Verhalten versuchen abzugewöhnen, aber ich komme nicht auf die Kommandozeile. Warum auch immer… eigentlich müsste das mit dem Passwort fürs Webinterface gehen, aber das stimmt angeblich nicht. :/

Mein diesjähriger Spruch für das Congress !eof-Shirt lautet:

My password is Pi inches long.

Ich finds total witzig und intelligent.

Und ihr? *g*

Beim Löschen einiger Dateien ist es passiert: “rm: Cannot delete file foo. File system is read-only.” Warum ist mein Root-Filesystem plötzlich read-only? Das kann nur einen Grund haben: Es gibt Probleme damit und bevor diese zu wirklich großen Problemen werden, wird das Filesystem halt read-only remountet. Man kann dann in aller Ruhe mal fsck laufen lassen, die Fehler beheben, das Filesystem wieder read-write mounten und alles ist wieder gut. Soweit die Theorie.

Die Praxis sieht anders aus. fsck spuckt einige tausend Fehler aus, wirft einem diverse “SEVERE DATA LOSS POSSIBLE” und anderes Zeug an den Kopf, was nicht grade vertrauenserweckend klingt. Anschließend soll man das System dann mal rebooten. Gesagt, getan. Das System bootet zwar noch, bleibt aber irgendwo im Bootprozess stehen, weil das Root-Filesystem immer noch (schon wieder?) read-only ist und manche Init-Scripte darüber stolpern. Warum? Es scheint keine /etc/fstab zu geben. Also gut, ab in den Single User Mode. “Give Root Password for maintenance” *tippsel* “Access denied” – Also scheint doch noch ein wenig mehr kaputt zu sein… sehr schön.

Nach einigem Suchen finde ich dann auch die (leider nicht ganz aktuelle) Knoppix-CD und starte davon. Leider erkennt die kein Software-RAID (tun aktuelle Knoppixe das?), aber zumindest lesend kann ich auf die Platten zugreifen. Ein Blick darauf zeigt dann das volle Ausmaß des Grauens: /lost+found ist ca. 620 KiB groß, enthält aber weder die fehlende /etc/fstab, noch die fehlende /etc/modules, noch einige andere Dateien, die ich vermisse. Dafür sind aber diverse Dateien aus /etc/logrotate.d, meine /etc/ssh/sshd_config, diverse Timezone-Definitionen und einige ELF-Binaries drin. Das Ausmaß des Schadens scheint also immens zu sein – Dateien quer durchs System sind betroffen.

Immerhin hat Knoppix viel Kram an Bord, den man im alltäglichen Leben braucht und ich habe es erstmal dazu gebracht, ein wenig zu routen, damit mich mein Nachbar nachher nicht erschlägt, weil sein Netz nicht mehr geht (er teilt sich einen DSL-Anschluss mit mir und mein Rechner ist nunmal das Gateway…). Irgendwann im Laufe des Tages muss ich dann meinen WRT54G klarmachen und erstmal übergangsweise ans Netz klemmen.

Und dann mal sehen, ob das System noch zu retten ist, oder ob ich es am besten gleich komplett platt machen und neu aufsetzen soll. Nein, ein Backup habe ich selbstverständlich nicht…

Mir ist grad zum ersten mal in meinem Leben eine Screensession verrreckt.

Musste natürlich die Irssi/SILC-Session sein…

Naja, wenigstens mal eine Gelegenheit die Autoconnect-Einstellungen zu korrigieren :D

Da ich natürlich meinen Drucker heute noch in Betrieb nehmen möchte, habe ich mich kurzerhand in die Straßenbahn gesetzt und bin in Richtung City gefahren. In der Südvorstadt gibt es einen Laden, der sich “Hacker’s Island” nennt – eigentlich genau das richtige, zumindest vom Namen her. Dummerweise sind die Öffnungszeiten alles andere als Nerd-kompatibel… die machen Samstags um 14 Uhr zu – schön, wenn man 10 Minuten später vor der Tür steht.

Ich bin dann eben in die Innenstadt und hab mein Glück in der Computerabteilung von Karstadt versucht. Die haben heute ja immerhin bis 20 Uhr auf. Dort habe ich dann erstmal geglaubt, man wolle mich verarschen. Für ein stinknormales USB-Kabel wollen die dort schlappe 12,99 € haben. Ich habs natürlich nicht gekauft.

50 cm (sic!) lange CAT5-Kabel kosten dort übrigens 6,99 €. Und 1,5 m lange CAT5-Kabel kosten schlappe 9,99 €.

Ich habe mir einen günstigen Laserdrucker von Samsung gekauft. Der hat im c’t-Test nicht schlecht abgeschnitten und tut außerdem laut linuxprinting.org “Perfectly” mit Linux.

Die Kiste stand nun seit gestern hier rum und ich habe mich entschlossen, das Teil endlich auszupacken und aufzustellen. Doch nun die Überraschung: Es lag zwar ein Kaltgerätekabel bei (toll – so eins hätte ich auch noch übrig gehabt), aber kein USB- oder Centronics-Kabel (sowas habe ich dann natürlich nicht mal eben rumliegen). In der Anleitung steht dann der schöne Satz “Je nach Land liegen die Druckerkabel ihrem Drucker bei oder nicht.” Schön. Danke, dass ich das auch mal erfahre. Hätte man das nicht mit einem Aufkleber außen auf der Verpackung kenntlich machen können? Dann hätte ich direkt zum Drucker auch ein Kabel gekauft. Wär kein Problem gewesen…

Nun muss ich extra wegen dem dummen Kabel (nehm ich jetzt Centronics oder USB?) noch mal in die Stadt. Da kann ich echt froh sein, dass ich es jetzt gemerkt habe und nicht heute Abend oder morgen, wenn alle Läden zu haben.

Normalerweise bin ich ja so Softwaresammlungen, die auf CD als Beipacker zu irgendwelchen Computerzeitschriften kommen, eher negativ zugeneigt.

Vieles wird als toll und ultimativ angepriesen aber wenn man es dann installiert hat, ist es nur eine abgespeckte Shareware-Demoversion mit Werbebannern aus dem Internet und der Funktionsumfang ist ja soooo noch gar nicht vorhanden – aber geplant!

So durchstöberte ich die C’t Software-Kollektion 7 die der aktuellen C’t beiliegt nur pro forma.

Und es war wie gehabt.. Freeware oder OpenSource Versionen von, für mich meistens, unnützen oder wenig nützlichen Programmen.

Aber 2 Programme habe ich mir dann doch mal zum testen installiert.

Das eine ist Ext2 IFS (Ext2 Installable File System for Windows) von http://www.fs-driver.org/ und ermöglicht den lesenden und schreibenden Zugriff auf mit Ext2 oder Ext3 formatierte Partitionen.

Man kann für jeden Linuxpartition einen Laufwerksbuchstaben angeben, der dann ganz normal im Windows Explorer angezeigt wird.

– Genau wie bei TrueCrypt also.

Der lesende Zugriff klappte schonmal ganz gut. Schreibend werde ich sehen. Aber laut Homepage soll das ohne Probleme gehen.

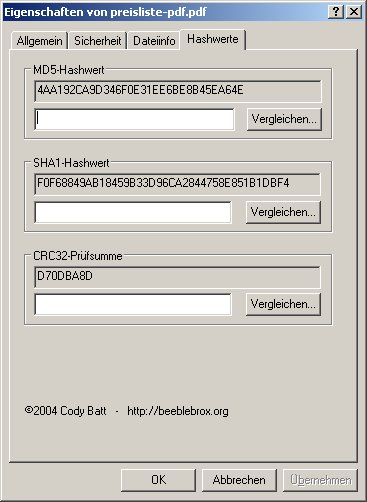

Das andere ist die HashTab Windows Shell Extension von http://beeblebrox.org/hashtab/. Wenn man sich dieses kleine, nette Programm installiert, wird unter den Eigenschaften einer Datei ein zusätzlicher Reiter hinzugefügt, der “Hashwerte” heißt.

Er zeigt die Hashwerte der Datei in MD5, SHA-1 und CRC32 an, sowie pro Hashwertverfahren ein Felder in den man den Pfad zur zu überprüfenden Datei angeben kann.

Das ganze sieht dann so aus:

Wenn man auf den Button “Vergleichen” drückt, kommt ein Verzeichnissdialog mit dem man die mit dem Hashwert zu vergleichende Datei angeben kann.

Dies kann entweder eine Datei sein, wenn man z.B. testen will ob 2 Dateien identisch sind. Oder die Datei mit dem Hashwert, z.B. “.md5″ oder so.

Man kann die Checksumme allerdings auch als String in das Feld kopieren und sie über den Button “Vergleichen” vergleichen.

Eine Funktion mit der man beliebige Hashwertverfahren hinzufügen kann, wäre noch nett.

Schließlich gibt es ja schon Ansätz zum theoretischen knacken von SHA-1.

Aber fürs erste reicht es mir.

Da ich ja nun endlich mal Zeit hatte den Nmap Aritkel von Captain zu lesen, bin ich natürlich auch auf PHPNmap v0.12 aufmerksam geworden.

Auch wenn es eigentlich überflüssig ist, wenn man nur ein lokales Netz hat und ansonsten Nmap lokal auf dem Laptop ist installiert ist – eine nette Spielerei ist es trotzdem.

Besonders unter Windows, da die grafische Windowsversion von Nmap immer steinalt ist.

– Ein “Zum Glück” sollte man hier evtl. auch einbringen.

Naja.. Jedenfalls wenn jemand PHPNmap unter Windows zum laufen bringen will muss er nur 2 Änderungen in der config.php vornehmen.

1.) Den Pfad ändern, die “/” (Slash) aber beibehalten.

2.) Den Sudo-Pfad löschen.

// THIS IS THE ABSOLUTE LOCATION OF NMAP

//$NMAP = '/usr/bin/nmap';

$NMAP = 'X:/../../Nmap/nmap-3.90/nmap.exe';

// THIS IS THE ABSOLUTE LOCATION OF SUDO

//$SUDO = '/usr/bin/sudo';

$SUDO = '';

Schon kann man PHPNmap z.B. über:

http://localhost/phpnmap012/nmap.php aufrufen.

Penible Zeitgenossen können natürlich eine .htaccess basteln die den Zugang zu PHPNmap schützt und nmap.php als DirectoryIndex setzt. Aber das wäre nun zuviel des Guten…

P.S: Captain ich hab mir dich irgendwie anders vorgestellt :D

Eigentlich wollte ich den Beitrag erst: “Heute gibts Topic mit Pute” nennen, denn endlich haben wir den Beweis gefunden, das es auch Geeks in der Lebensmittelindustrie gibt.

Und anscheinend müssen sie ziemlich gelangweilt oder einfallslos sein, wenn sie auf solche Namen für Katzenfutter kommen…

Wie lautet eigentlich der Werbespruch dazu?

Geek-Katzen würden Topic kaufen?

Ich: Mama, hast du meinen Kabeltester irgendwo liegen sehen?

Mama: Och… Nicht schon wieder.. Was machst du den mit dem immer?

Ich: Tja… Öhm.. Weiß ich auch nicht..

Irgendwie scheint der Kabeltester mein neues Lieblings-Suchspielzeug zu sein.

Er ist heute mit dem Paket von Reichelt gekommen und ich hab ihn schon 5 mal gesucht…

Einige Leute suchen im Leben nach Wahrheit.

Viele nach der Liebe auf den ersten Blick.

Und irgendwie suchen alle nach dem Sinn des Lebens.

Geeks interessiert nur, wo sie nach ihrem Kabeltester suchen müssen um ihn zu finden.

%$&§”$%&%(%&/&-MISTDING!

Aber die neue Crimpzange ist hübsch.

Geil Geil Geil

Das Digital Asset Managment (DAM) ist ja mal eine coole Neuerung.

Hinzukommt, das Typo 4.0 auch nicht mehr zwingend an MySQL gebunden ist dank Database Abstraction Layer (DBAL).

Auch extrem praktisch. *ZuCaptainrüberguck*

Und die Repositories erst… Ach ja..

Wie gut das ich mich in letzter Zeit mit Typo3 auseinandergesetzt habe. *hüpf*

Wieder eine Mail die besagt, das man ein Ericsson WAP-Handy bekommt.

Das Schreckliche daran:

An Betreffenden Absender ging auch meine Mail, das dies ein Hoax ist. Samt Erklärung und Link zur Hoax-Infoseite der TU-Berlin.

Noch schrecklicher: Er ist z.Z. im 4. Jahr auf dem Fachgymnasium IT.

Deutschland deine Informatiker…

Das man Oracle gar nicht benutzen will.

Interessant ist aber, das Oracle, Firmen die Oracle verwenden ohne eine Lizenz zu haben, nicht verklagt, anzeigt o.ä.

Die Firma muss die Lizenzen nachträglich kaufen und gut. Es gibt wie gesagt keine Anzeige, Aufpreis o.ä.

– Nett.

3 Jahre Fachgymnasium IT haben den Leuten (meinen Ex-Klassenkameraden) ein paar prinzipielle Umgangsregeln im Internet beigebracht.

Aber nein.. Was lag eben in meinem Postfach?

Hallo Zusammen,

die Firma Ericsson verteilt Handys…. und das gratis übers Internet, um der Marke Nokia entgegen zu wirken, welche dasselbe macht. Ericsson will sich damit bekannter machen. Deshalb verteilt das Unternehmen jetzt gratis das neue WAP-Handy. Alles was zu tun ist, ist diese Mail an acht Leute zu schicken. In etwa zwei Wochen erhält man dann ein Ericsson T 18. Wenn die Nachricht an 20 oder mehr Personen verschickt wird, erhält man sogar ein Ericsson R320 WAP-Phone.Wichtig: eine Kopie an: anna.swelung@ericsson.com

Viel Erfolg!! WICHTIG: Das ist kein Joke! Das klappt wirklich! Also, macht Euch ein nettes Geschenk

mfg

Im To: 30 weitere Emailadressen (inkl. meiner) und ein CC: an diese Anna Swelung.

Man.. Kurz gegoogelt und was findet man:

http://www.tu-berlin.de/www/software/hoax/freephone.shtml

Wie in der E-Mail an den Verfasser und alle anderen Leute in der Mail geschrieben:

Ich ziehe den Hut vor soviel geistiger Inkompetenz.

Welcher Konzern verschenkt umsonst Dinge, die den Wert eines von Kinderhänden gefertigten Kugelschreiber übersteigen?

Leute! Bürger! Römer!

– LERNT DENKEN!

Es tut gut. Wirklich. Nur Mut.

Meine Schwester ist nun für kurze Zeit zu Hause, da braucht sie natürlich auch Internet.

Am liebsten über ihren eigenen Laptop.

Kein Thema: Kabel rein, feste IP samt Subnetz Maske und Gateway eingetragen – fertig.

Denkste!

Erstmal poppt einem ZoneAlarm entgegen.

ACHTUNG! WARNUNG!!

Das unbekannte Programm ipconfig.exe versucht ihre IP-Adresse zu ändern!!!1111111elf

*gähn*

[x] Zulassen

*klick*

ZoneAlarm poppt wieder auf:

Befinden sie sich in einer sicheren oder unsicheren Zone?

[x] Sichere Zone

*klick*

Wieder ZoneAlarm:

Bitte weisen Sie der neuen sicheren Zone einen Namen zu:

*tipp*

*klick*

*aufreg*

Dann ein Ping auf das Gateway um zu gucken ob alles geht.

C:\Dokumente und Einstellungen\xxx>ping 192.168.x.x

ZoneAlarm poppt einem wieder entgegen:

Unberechtigter Zugriff auf das Internet!!!!!1111zwölf

*gnaaaaa*

[x] Zulassen

*klick*

Dann der Ping:

Ping: Übertragung fehlgeschlagen. Fehlercode 65.

Ping: Übertragung fehlgeschlagen. Fehlercode 65.

Ping: Übertragung fehlgeschlagen. Fehlercode 65.

Ping: Übertragung fehlgeschlagen. Fehlercode 65.

Aha. Fehlercode 65. Hmm sagt mir gar nichts.

Googeln wir doch mal und gucken uns an was Microsoft dazu sagt.

Wie können Leute eigentlich mit Personal Firewalls surfen??

Ich meine mir sagen diese Warnhinweise von wegen welche Datei, in welchem Pfad, wo hin ins Internet will so REIN GAR NICHTS.

Einfach, weil es mich kein Stückchen weiterbringt zu wissen das die abcdefghijklmnopqrstuvwxyz.exe nach 129.67.0.45 ins Internet will.

Mir egal ob meine Schwester nun über ihren Laptop ins Internet kommt oder nicht.

Ich muss morgen um 3uhr aufstehen um ganz früh irgendwo in Deutschland böse Terroristen bekämpfen zu können.

Da habe ich für durch eine PFW verursachte Fehler echt keinen Nerv…

*schnüff*

Da bin ich extra noch zu Reichelt gefahren und habe ein Stromkabel gekauft, bloß um festzustellen, dass scheinbar die Festplatte meines Lieblingsrechners verreckt ist. Es handelt sich dabei um eine 250-MB-Platte, die in einem HP-Vectra steckt und der ich selbst mit viel Mühe ein Debian eingetrichtert habe. Sonstige Leistungsdaten des Systems: ein Intel 80486-SX mit 33 MHz, 48 MiB RAM, Grafik onboard, Netzwerk onboard, PS/2-Schnittstellen für Maus und Tastatur, Diskettenlaufwerk. Früher war das mal ein exorbitant teurer Business-PC, heute ist es eine Antiquität und bis auf den RAM war alles noch original. Nun ist die Festplatte tot und lässt sich kaum sinnvoll ausbauen. Und selbst wenn, es wäre unmöglich, eine neue Platte in diesen – einzigen – Slot wieder einzubauen.

Nachdem unsere Wissenschaftler ja schon neulich eine weltbewegende Hardwarekreation erschaffen haben. Konnten Sie nicht anders als sich weiterhin den Kopf über ihr Machwerk zu zerbrechen.

Irgendwie musste man diese technologische Innovation doch auf die nächste Stufe der IT-technischen Evolution bringen können.

Und hier ist sie nun!

Wir, die Amish Geeks, eine 100%ige Tochter der Evil Inc. präsentieren ihnen voller Stolz den:

Das interessante ist, das wenn man den USB-Stick samt USB-Maus-zu-PS2-Maus-Adapter auf den PS2-Mausport des PS2-zu-USB-Adapters steckt (also das Kabel da so in den USB-Port haut, wie es da auf dem Foto abgebildet ist), WindowsXP sogar eine neue Hardwarekomponente erkennt.

– Nur bei dem Punkt was er da gefunden hat wird sich Windows nicht wirklich einig :D

Eine USB-Maus wird nach etwas längerer Wartezeit (30sek.) auch gefunden. Weißt aber lustige Symptome auf :D

Willkürlich, zeitlich zufällig vertauschte Maustasten, Klicks und Mausbewegungen die nie ausgeführt wurden werden durchgeführt, etc.

– Also wenn ihr mal jemanden einen Streich spielen wollt.. *5€indieschlechteWortspiel-Kassetu*

Hat noch jemand eine USB-Tastatur mit der man testen kann ob die korrekt gefunden wird?

P.S: Der USB2.02PS22USB2.0-Stick ist in Vorbereitung und kann ab dem 12. Dezember für 249€ inkl. Versand hier im Blog bestellt werden.